情報セキュリティ管理基準

「情報セキュリティ監査」は、「情報システム」ではなく「情報資産」を対象とし、リスクのマネジメントが有効に行われているかどうかという点を評価することが重要な視点であり、国際的な整合性が図られている。

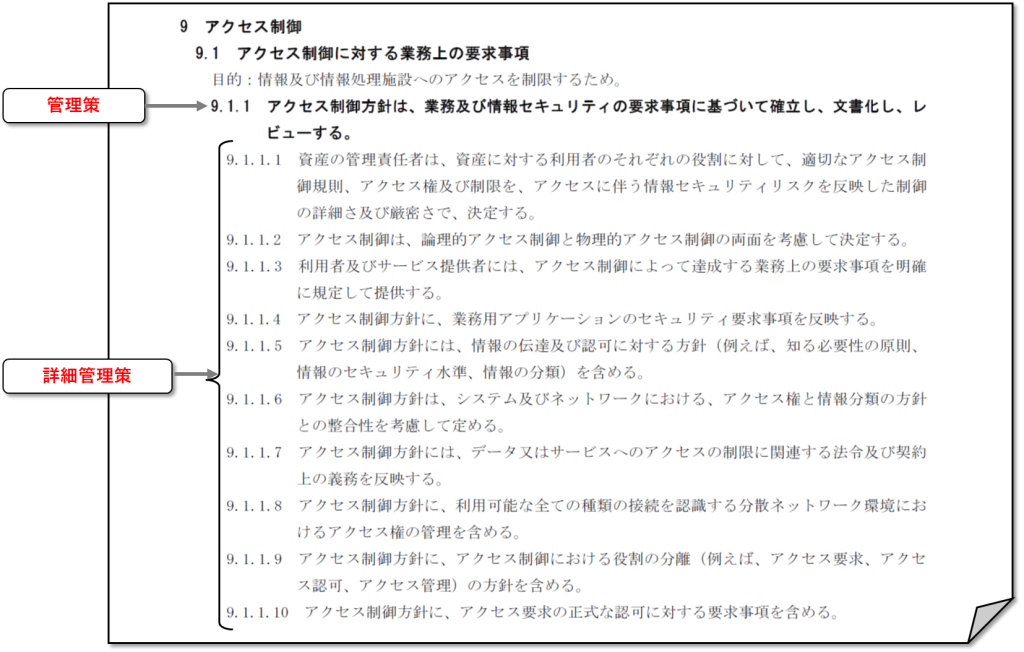

「情報セキュリティ監査」にあたっての判断の尺度となる「情報セキュリティ管理基準」は、制度発足以降国際規格の変更に伴い改定されてきており、現在は、「JIS Q 27001:2014及びJIS Q 27002:2014」に基づいて整合を取り作成された平成28年版が用いられている。この基準はJIS Q 27001に基づくマネジメント基準とJIS Q 27002に基づく管理策基準で構成される。また、管理策基準は、管理策と、具体的なセキュリティ対策を判断するための詳細管理策で構成されている。

(参考)

情報セキュリティ管理基準(平成28年経済産業省告示第37号)

(参考:旧文書類)

以前の情報セキュリティ管理基準等を含む旧文書類

他の基準等との併用

「情報セキュリティ監査」においては、本管理基準を監査上の判断の尺度として用いることを原則をするが、監査の要請または目的によって、本管理基準以外の適切な尺度を追加して用いることもできる。

例えば、国内基準であれば、経済産業省の「システム監査基準」、「情報システム安全対策基準」、「コンピュータウィルス対策基準」、「コンピュータ不正アクセス対策基準」、総務省の「情報通信ネットワーク安全・信頼性基準」、警察庁の「警察における情報セキュリティに関する対策基準」(PDF)などである。

個別管理基準策定ガイドライン

「情報セキュリティ管理基準」は、全てのケースにおいてこれを網羅的に利用するのではなく、あくまでも個別組織体の管理基準を策定するにあたってのレファレンスである。すなわち、監査にあたっては、本管理基準を基礎として、必要な項目を追加し、あるいは該当しない項目を削除して、あるべき個別組織体の管理基準を策定し、活用する性質のものである。

なお、個別組織体に情報セキュリティに関する管理基準等が既に存在する場合は、組織体の現状がその管理基準等に準拠しているかという準拠性の監査と、あるべき個別組織体の管理基準と現に有する管理基準等とのギャップの両者の視点による監査が行われることが一般的である。

また、情報セキュリティ監査の手法を用いて、組織のサイバーセキュリティ対策の監査を行う場合には、NISTのサイバーセキュリティフレームワークを合わせて使用する。また、非格付け情報の管理についてはNIST SP800-171 を用いる。